Почему небольшие сайты взламывают не реже, чем раскрученные порталы, и как от этого защититься

Что сделать владельцу малого бизнеса, чтобы уберечь свой сайт от хакеров и недоброжелателей.

Зачем «ломают» сайты?

Причин для взлома сайтов с небольшим трафиком несколько. Начнем с менее «популярных» случаев.

1. «Заказали» конкуренты. Такой взлом среди небольших веб-проектов — явление редкое, приблизительно один случай из ста. Но последствия печальны — сайт может быть уничтожен полностью, и горе тому веб-мастеру или владельцу сайта, у которого не было резервной копии своего веб-проекта.

2. Некоммерческий взлом. Любой незащищенный сайт может стать жертвой банального хулиганства или площадкой, на которой тестируют новые утилиты для взлома.

Успейте купить корпоративный пакет COSSA-2025 со скидкой!

Cossa анонсирует главный рекламный формат на весь 2025 год: сразу 8 различных опций.

Пакет идеально подходит для онлайн-сервисов, стартапов, интернет-компаний и digital-агентств.

Успейте приобрести пакет до повышения цены!

Наконец, хакер может использовать взломанный сайт с целью самоутверждения в узких кругах, выражения политических или религиозных убеждений. В этом случае злоумышленник чаще всего не идет дальше дефейса: сайт взламывается, и вместо привычной стартовой страницы появляется заглушка с каким-нибудь посланием и подписью хакера или целой хакерской группировки.

3. И основная причина: взлом небольших сайтов с целью заработка. Как же хакеры монетизируют сайт, который не отличается высокой посещаемостью?

Дело в том, что сайт — это не только контент, аудитория и трафик, но и хостинг для хакерских инструментов. Часто сайт используется злоумышленником в качестве площадки, где можно «приютить» своего спам-рассыльщика или фишинговую страничку для сбора персональных данных пользователей. В таком случае взломанный сайт (точнее — его хостинг) недобровольно превращается в «обитель зла» и становится участником несанкционированных действий, за которые наказывает строгий хостер.

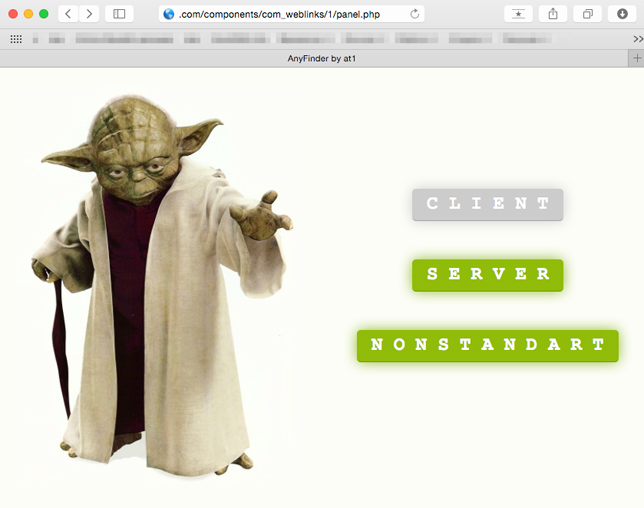

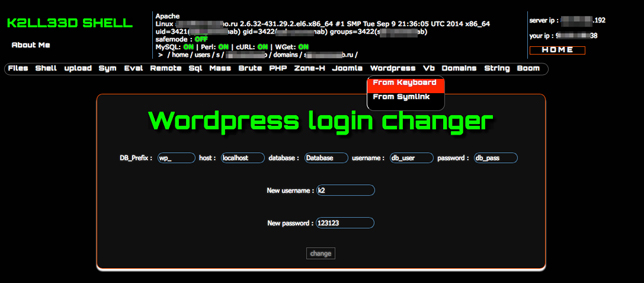

Так может выглядеть «командный центр» хакера на взломанном Joomla-сайте:

Хакеру безразлична тематика сайта: музыкальная школа, стоматология, салон тату… Важны параметры хостинга, на котором расположен взломанный сайт.

Другой пример — это размещение злоумышленником вредоносного кода или файлов, которые могут заражать пользователей мобильных устройств. Собственный трафик взломанного сайта не имеет значения: посетители могут генерироваться за счет воровства трафика у высокопосещаемых интернет-проектов.

В последнее время набирает популярность взлом мелких сайтов с целью проведения атак на другие веб-ресурсы (например, для проведения брут-форс или DOS-атак) или использования скомпрометированных мелких проектов в качестве промежуточного звена для перенаправления посетителей на другие зараженные сайты и страницы. То есть хакер превращает взломанный сайт в промежуточное звено в связке «сплойтов».

Наконец, сайт могут взломать и целенаправленно, чтобы атаковать «соседей» по серверу.

За всеми действиями хакера, как и в большинстве случаев, стоит экономическая составляющая. Для реализации атак необходим либо специальный «абузоустойчивый» сервер (или группа серверов), либо хостинг чужих сайтов. Для большинства несанкционированных активностей хакер выбирает хостинг — это выгоднее: дешевле и безопаснее взломать пару тысяч мелких незащищенных сайтов и использовать их в качестве инструментов для достижения цели, чем брать в аренду или покупать дорогостоящие сервера.

Массовые, нецелевые взломы сайтов происходят во много раз чаще, чем целевые

Предположим, злоумышленнику требуются площадки для рассылки спама. Что он делает? «Заряжает» бота на поиск сайтов, содержащих определенную критическую уязвимость, через которую эти сайты можно взломать, причем не каждый по отдельности, а массово, в автоматическом режиме.

Пока хакерский бот прилежно изучает интернет и формирует базу сайтов по одинаковым критическим параметрам, недобропорядочный гражданин диджитал-вселенной спокойно наслаждается чаем с печеньками и ждет список результатов.

Для хакера затраты на массовый взлом составляют сущие копейки — достаточно выхода в интернет, нескольких утилит для взлома и, конечно, определенных навыков.

Как можно защититься от нецелевого взлома с минимальными затратами?

Чтобы защититься от взлома, нужно иметь представление о том, как этот взлом происходит. Рассмотрим несколько векторов атак и способы борьбы с ними.

1. Первый вариант атаки — брут-форс, подбор пароля к административной панели сайта, панели хостинга, FTP или SSH. Варианты защиты от брут-форса могут быть разными. Например, для панели управления сайтом можно поставить дополнительную парольную защиту с помощью всплывающего окна (basic аутентификация сервера). Или блокировать вход в «админку» сайта по IP (если у администратора, работающего с сайтом, статический IP).

Небезопасный FTP можно отключить совсем, а вместо него использовать защищенное подключение SFTP и, опять же, разрешить доступ с ограничением по IP-адресу. Аналогичные меры безопасности актуальны и для SSH.

2. Эксплуатация публичных уязвимостей в CMS. Чтобы не стать жертвой хакера, нужно своевременно обновлять CMS и скрипты, регулярно «патчить» уязвимости, следить за выходами новых версий. Особенно это актуально для апдейтов вида «security update».

Уязвимости бывают разными. Есть уязвимости, которые позволяют загружать файлы на хостинг («Arbitrary File Upload»), и эти файлы могут быть исполняемыми скриптами. Чтобы защититься от такого вторжения, нужно запретить загрузку PHP-файлов, а в каталогах загрузки разместить специальный конфигурационный файл .htaccess, который будет блокировать выполнение скриптов. То есть, если загружаются изображения, они будут открываться в нормальном режиме, а если PHP-скрипты — они будут или открываться как текстовые файлы (не будут выполняться) или вовсе будут заблокированы.

Другой вид уязвимостей позволяет внедрять код в базу данных. Речь идет о SQL-инъекциях. SQL-инъекции блокируются с помощью защитного Web Application Firewall (WAF), который не пропускает опасные запросы. В качестве WAF можно использовать готовые программные решения, сторонние сервисы, а также бесплатные библиотеки, которые легко подключаются к скриптам сайта и помогают фильтровать хакерские запросы.

XSS (Cross Site Scripting) — еще один вид атаки, который позволяет внедрять код на страницу и получать несанкционированный доступ к данным: «куки», сессионным ключам, значениям полей и т. п. Для защиты от этой атаки рекомендуется прописать набор правил в .htaccess файле или настроить веб-сервер, чтобы в заголовках веб-сервера содержались специальные параметры, блокирующие возможность эксплуатации этой уязвимости — например, возможность загрузки и исполнения сторонних скриптов, доступа к «куки» с помощью javascript и пр.

Теперь поговорим о фильтрации опасного трафика, который приходит на сервер

В частности, о DDOS-атаках на сайт. На недорогих хостингах (мы ведь говорим о бюджетных вариантах) не всегда есть механизм защиты от DDOS-а. Поэтому владельцу сайта необходимо позаботиться о фильтрации входящего трафика, подключив внешний сервис, который будет проксировать запросы и отфильтровывать «нехорошие». Вариант не очень бюджетный, но, исходя из нашего опыта, DDOS-атаки на мелкие сайты — крайняя редкость.

Также сайты могут взламываться при наличии на них шеллов, бэкдоров, хакерских скриптов. В рамках первой атаки на сайт хакер подсаживает свой «десант», но без полезной нагрузки. То есть, он пока не делает ничего плохого: не размещает вредоносный код, спам-рассыльщик или редирект, а просто сохраняет за собой «лазейку» на будущее.

- Чтобы вовремя обнаружить нежелательного гостя, необходимо проводить регулярный мониторинг сайта (как минимум раз в месяц) с помощью сканеров вредоносного кода: например, AI-BOLIT.

- Отслеживать изменения на сайте можно с помощью панели вебмастера «Яндекса» и Google. Системы оперативно оповестят о возможном проникновении на сайт злоумышленников, подозрительной активности, вирусах и пр. Если ваш сайт еще не добавлен в панель веб-мастера, настоятельно рекомендуем это сделать.

При работе с сайтом нужно соблюдать технику безопасности

- Не реже раза в месяц меняйте все пароли: от панели управления хостингом, от админ-панели сайта, от FTP/SFTP/SSH и email. Смена паролей необходима и в том случае, если с вашим сайтом работали сторонние специалисты. Если вы создавали специальный аккаунт для подрядчика — удалите аккаунт сразу, как только работы по сайту будут завершены.

- Компьютер, с которого выполняется работа с сайтом, должен быть защищен коммерческим антивирусом. Если с сайтом работает несколько человек, это касается каждого.

- Если решение срочного вопроса застало вас в кафе или аэропорту, для работы с сайтом подключайтесь по безопасному VPN-соединению в публичных WiFi-сетях. Помните, в общественных местах пароли и любые другие конфиденциальные данные могут быть легко перехвачены программами-анализаторами трафика (снифферами).

- Ну, и, конечно, не забывайте создавать резервные копии сайта и регулярно выгружайте их на свой компьютер.

Источник картинки на тизере: wikiHow